本机防攻击-网络运维

| 2020-05-01 19:53:30 标签:

大家好,我是一枚从事IT外包的网络运维工程师,在网络中,存在着大量针对CPU的恶意攻击报文以及需要正常上送CPU的各类报文。今天我们来说一说本机反攻击方面的内容。

本机防攻击简介

本机防攻击可保护CPU,解决CPU因处理大量正常上送CPU的报文或者恶意攻击报文造成的业务中断问题。

定义

在网络中,存在着大量针对CPU(Central Processing Unit)的恶意攻击报文以及需要正常上送CPU的各类报文。针对CPU的恶意攻击报文会导致CPU长时间繁忙的处理攻击报文,从而引发其他业务的断续甚至系统的中断;大量正常的报文也会导致CPU占用率过高,性能下降,从而影响正常的业务。

为了保护CPU,保证CPU对正常业务的处理和响应,设备提供了本机防攻击功能。本机防攻击针对的是上送CPU的报文,主要用于保护设备自身安全,保证已有业务在发生攻击时的正常运转,避免设备遭受攻击时各业务的相互影响。

基本原理

本机防攻击包括CPU防攻击和攻击溯源两部分。

· CPU防攻击针对上送CPU的报文进行限制和约束,使单位时间内上送CPU报文的数量限制在一定的范围之内,从而保护CPU的安全,保证CPU对业务的正常处理。

1.多级安全机制,保证设备的安全,实现了对设备的分级保护。

设备通过以下策略实现对设备的分级保护:

o第一级:通过黑名单来过滤上送CPU的非法报文。

o第二级:CPCAR(Control Plane Committed Access Rate)。对上送CPU的报文按照协议类型进行速率限制,保证每种协议上送CPU的报文不会过多。

o第三级:对上送CPU的报文,按照协议优先级进行调度,保证优先级高的协议先得到处理。

o第四级:对上送CPU的报文统一限速,对超过统一限速值的报文随机丢弃,保证整体上送CPU的报文不会过多,保护CPU安全。

2.动态链路保护功能的CPU报文限速,是指当设备检测到SSH Session数据、Telnet Session数据、HTTP Session数据、FTP Session数据以及BGP Session数据建立时,会启动对此Session的动态链路保护功能,后续上送报文如匹配此Session特征信息,此类数据将会享受高速率上送的权利,由此保证了此Session相关业务的运行可靠性、稳定性。

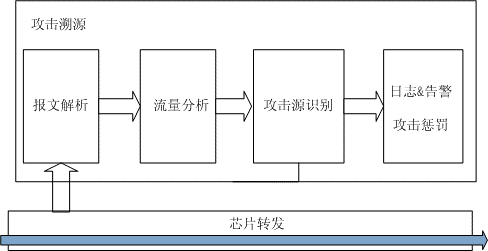

· 攻击溯源针对DoS攻击进行防御。设备通过对上送CPU的报文进行分析统计,然后对统计的报文设置一定的阈值,将超过阈值的报文判定为攻击报文,再对这些攻击报文根据报文信息找出攻击源用户或者攻击源接口,最后通过日志、告警等方式提醒管理员以便管理员采用一定的措施来保护设备,或者直接丢弃攻击报文以对攻击源进行惩罚。

如图1所示,攻击溯源包括报文解析、流量分析、攻击源识别和发送日志告警通知管理员以及实施惩罚四个过程。

图1 攻击溯源原理

通过图1所示的四个过程,找出攻击源,然后管理员通过ACL或配置黑名单的方式限制攻击源,以保护设备CPU。

上一篇:IT系统运维 -云桌面简介

下一篇:攻击防范-网络运维